Una mirada que nos hace reflexionar sobre nuestras medidas de ciberseguridad

En el vasto universo de la seguridad cibernéticalas herramientas de hackear se han vuelto más accesibles que nunca, y un video reciente del canal Best Cool Tech destacó algunas opciones disponibles en Amazonas.

Cabe señalar que en HoyCripto no buscamos incentivar el hackeo de dispositivos bajo ninguna circunstancia, ya que esta actividad está penada por la ley en México y puede poner en riesgo la integridad de las personas.

Sin embargo, a modo de reflexión sobre qué productos pueden ser utilizados por los ciberdelincuentes, consideramos importante hacer este resumen que nos muestra cómo podemos convertirnos en víctima de un ataque pirata informático.

Dispositivos de piratería disponibles en Amazon

Él Lector de tarjetas RFID Pro Mark III surge como una poderosa herramienta, capaz de copiar información de tarjetas RFID y NFC. Su capacidad para mejorar el rango de frecuencia y la adición de Tiburón Azul Bluetooth 2.0 lo convierten en una opción atractiva para quienes buscan explorar el mundo del hacking de forma ética.

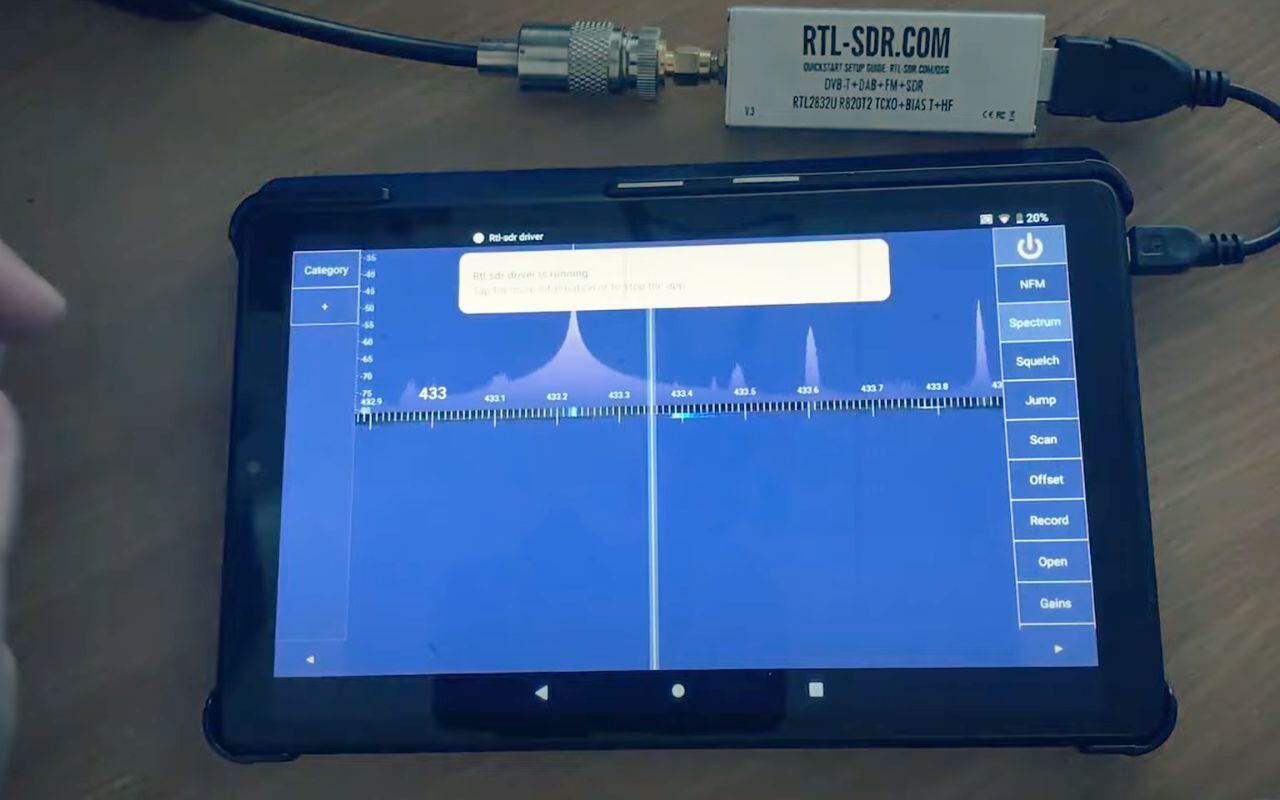

Él RTL-DEG Se presenta como una radio de bajo coste capaz de detectar ondas de radio e incluso escuchar llamadas y mensajes SMS, siendo una valiosa herramienta para los profesionales de la ciberseguridad.

El microcontroladorescomo el ESP8266Permitir a los piratas informáticos éticos realizar diversas tareas, desde la desautenticación de Wi-Fi hasta la creación de páginas de phishing.

En el área de conexión Bluetooth, Rastreador Adafruit Bluefruit LE destaca al convertir un dispositivo normal en un rastreador Bluetooth de bajo consumo, lo que facilita la captura de datos para un análisis detallado.

Asimismo, herramientas físicas como Registrador de claves de hardware Proporcionan una forma sencilla pero eficaz de registrar cada pulsación de tecla.

La polémica”Asesino USB” demuestra cómo, a través de un simple puerto USB, puedes Dañar irreversiblemente un dispositivo enviando una carga negativa a través de líneas de datos.. Esta herramienta plantea dudas sobre la seguridad de los dispositivos USB y el posible uso indebido de la tecnología.

Estas herramientas no sólo ofrecen una visión intrigante del mundo del hacking ético, sino que también plantean preguntas sobre la seguridad de los dispositivos cotidianos.

A medida que avanza la tecnología, la necesidad de comprender y protegerse contra posibles vulnerabilidades se vuelve más imperativa que nunca.

Te puede interesar: Así puedes eliminar los “Me gusta” en Spotify

HoyCripto, es sitio un web dedicado a compartir lo último en noticias e información relacionada con criptomonedas, NFTs y Metaverso en general.